- Хостинг

- Услуги

- Помощь

- Акции

Помощь

Пароли на сервере

Требования к паролям

Пароль - это ваш ключ от виртуального сервера. Для любого пользователя пароль должен быть максимально безопасным (сложным для подбора злоумышленниками), в особенности это касается пароля для суперпользователя root.

При создании пароля соблюдайте следующие требования безопасности для минимизации рисков, связанных с его подбором:

- длина пароля должна быть не меньше 10 символов;

- пароль должен состоять из строчных и заглавных букв латинского алфавита, цифр или специальных символов;

- пароль должен быть произвольным набором символов, а не словом.

Создание и хранение паролей

Используйте генераторы паролей для упрощения подбора символов.

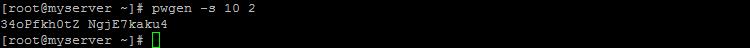

Для Unix-подобных систем используйте команду pwgen. Например, команда:

pwgen -s 10 2

сгенерирует в командной строке два пароля из 10 символов каждый.

Если утилита не установлена, выполните ее установку командой

apt-get install pwgen - для ОС Debian yum install pwgen - для ОС CentOS

Используйте он-лайн генераторы паролей для браузера. Мы рекомендуем http://www.onlinepasswordgenerator.ru/ , https://www.passwordist.com/.

Проверьте на сложность свой пароль с помощью он-лайн сервиса - https://howsecureismypassword.net/

Храните пароли в зашифрованном виде - файлы с паролями в открытом виде небезопасны. Для шифрования файлов мы рекомендуем использовать программу True Crypt для любой операционной системы.

Аудит слабых паролей

Используйте бесплатную программу John The Ripper для проверки сложности паролей на сервере, а также для восстановления утерянных паролей по хеш-суммам.

Программа фактически пытается подобрать ваш пароль одним из двух методов - полного перебора и перебора по словарю. Словарь John The Ripper состоит из 4 млн строк (это около 3,5 тысячи слов), из которых программа выбирает слова одно за другим и пробует их в качестве вашего пароля. Метод полного перебора - это последовательный подбор всех возможных сочетаний символов, причем сначала используются наиболее вероятные варианты.

Если программа не смогла подобрать ваш пароль ни одним из методов, значит пароль надежен.

Установите программу John The Ripper командой:

yum install -y john - ОС CentOS apt-get install john - ОС Debian

Если установка не началась, то выполните ручное подключение репозитория с дистрибутивом и установку John The Ripper.

Ручная установка John The Ripper на CentOS

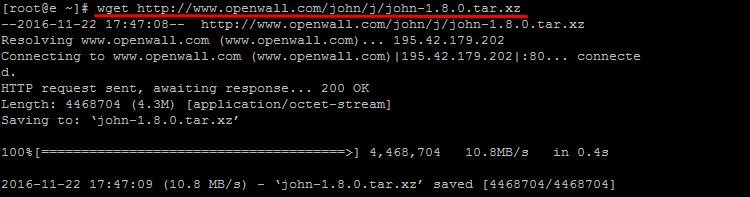

Подключитесь по SSH к виртуальному серверу. Выполните команду для подключения репозитория с дистрибутивом:

wget http://www.openwall.com/john/j/john-1.8.0.tar.xz

Распакуйте архив командой:

tar xvfJ john-1.8.0.tar.xz

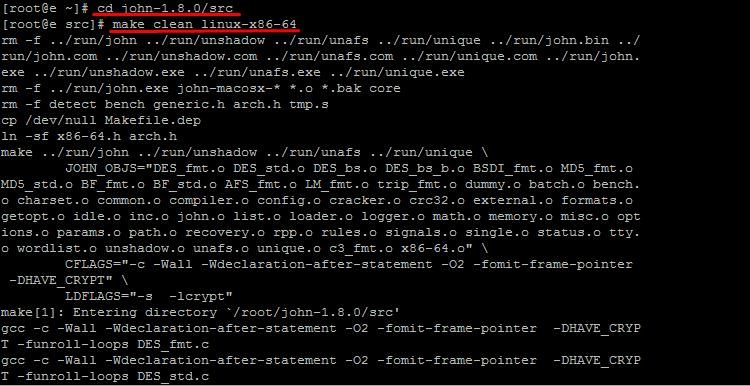

Выполните установку командами:

cd john-1.8.0/src make clean linux-x86-64

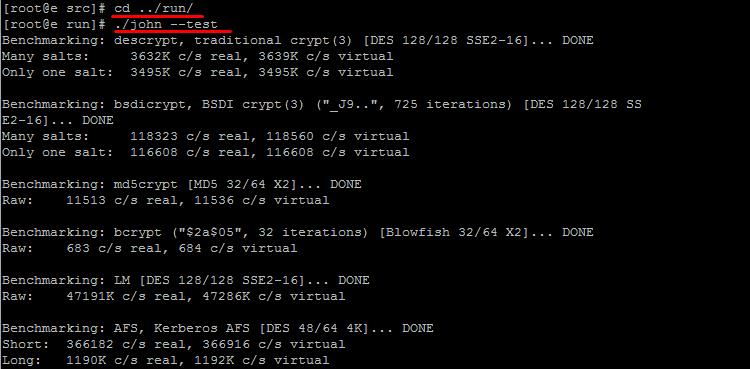

Протестируйте установленную программу командами:

cd ../run/ ./john --test

Подключите еще несколько нужных файлов для John The Ripper командами:

wget http://www.openwall.com/john/j/john-1.8.0.tar.xz.sign wget http://www.openwall.com/signatures/openwall-signatures.asc gpg --import openwall-signatures.asc gpg --verify john-1.8.0.tar.xz.sign

Загрузите библиотеку паролей командой:

wget -O - http://mirrors.kernel.org/openwall/wordlists/all.gz | gunzip -c > openwall.dico

Проверка паролей пользователей программой John The Ripper

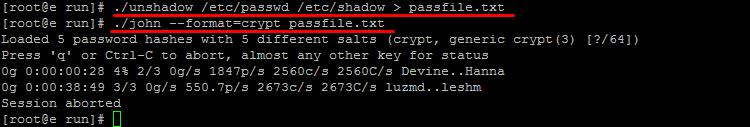

Объедините пароли системных пользователей в файл passfile.txt для дальнейшей проверки John The Ripper командой:

./unshadow /etc/passwd /etc/shadow > passfile.txt

Инициируйте атаку полным перебором командой:

./john --format=crypt passfile.txt

Команда выполняется достаточно долго. Чтобы остановить ее выполнение используйте сочетание Ctrl+C.

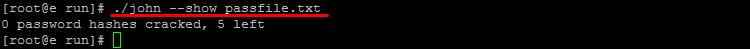

Для просмотра найденных паролей пользователей используйте команду:

./john --show passfile.txt